Introduction au Laboratoire

Pourquoi la virtualisation ?

La virtualisation permet de créer des environnements isolés et sécurisés pour pratiquer le hacking éthique sans risquer d'endommager des systèmes réels. Dans ce guide, nous utiliserons VirtualBox comme logiciel de virtualisation principal lors des démonstrations et des parties d'attaque. Les captures d'écran que vous verrez seront donc réalisées avec VirtualBox, mais les procédures sont similaires avec VMware.

La virtualisation offre plusieurs avantages :

- Isolation : Les machines virtuelles fonctionnent indépendamment de votre système principal

- Sécurité : Les vulnérabilités exploitées restent confinées dans l'environnement virtuel

- Flexibilité : Création de snapshots pour revenir à un état précédent après une exploitation

- Portabilité : Les machines virtuelles peuvent être facilement déplacées entre différents hôtes

Nous installerons les composants suivants :

- VirtualBox/VMware - Logiciel de virtualisation

- Kali Linux - Machine d'attaque principale

- Metasploitable - Machine vulnérable Linux

- Windows 7 - Cible Windows vulnérable

Installation du logiciel de virtualisation

Option 1: Oracle VirtualBox

- Téléchargez VirtualBox depuis : Télécharger VirtualBox

- Exécutez le fichier d'installation

- Suivez les instructions par défaut

- Installez l'Extension Pack pour des fonctionnalités supplémentaires

Option 2: VMware Workstation Player

- Téléchargez VMware Player depuis : Télécharger VMware

- Exécutez l'installateur

- Choisissez "Typical installation"

- Redémarrez votre ordinateur après l'installation

VMware offre de meilleures performances mais nécessite une licence pour certaines fonctionnalités avancées. Les captures d'écran de ce guide seront réalisées avec VirtualBox, mais les étapes sont similaires avec VMware.

Installation de Kali Linux

Utilité de Kali Linux

Kali Linux est la distribution Linux spécialisée dans le pentesting et l'analyse de sécurité. Elle inclut :

- Plus de 600 outils préinstallés pour le hacking éthique

- Des outils comme Metasploit, Nmap, Burp Suite, John the Ripper

- Un environnement optimisé pour les tests d'intrusion

- Des noyaux personnalisés pour les attaques sans fil

Dans notre lab, Kali Linux servira de machine d'attaque principale pour tester les vulnérabilités des autres machines.

Étape 1: Téléchargement

Téléchargez l'image ISO depuis le site officiel :

Télécharger Kali LinuxChoisissez la version "Bare Metal" pour VirtualBox/VMware.

Étape 2: Création de la VM et montage de l'ISO

- Ouvrez VirtualBox/VMware et cliquez sur "Nouvelle machine"

- Nom:

Kali Linux, Type:Linux, Version:Debian (64-bit) - Mémoire: 4096 MB (minimum recommandé)

- Créez un disque dur virtuel d'au moins 25GB

- Dans VirtualBox :

- Allez dans "Paramètres" > "Stockage"

- Sélectionnez le contrôleur IDE/SATA vide

- Cliquez sur l'icône de CD puis "Choisir un fichier de disque"

- Sélectionnez l'ISO de Kali Linux téléchargée

- Dans VMware : Sélectionnez "I will install the OS later" puis :

- Allez dans "VM Settings" > "CD/DVD (SATA)"

- Cochez "Connect at power on"

- Sélectionnez "Use ISO image file" et choisissez votre ISO

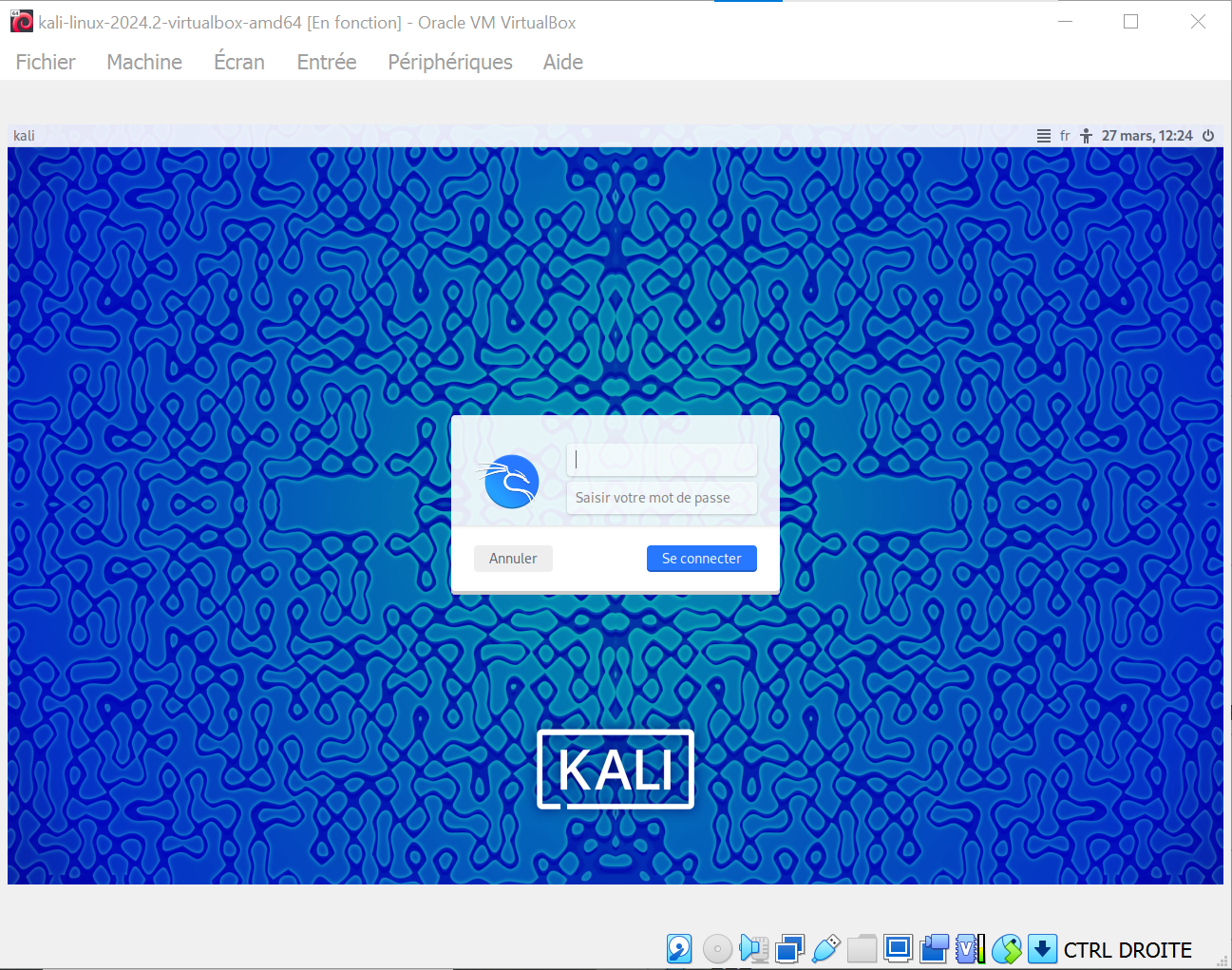

Étape 3: Installation

1. Démarrez la VM (elle bootera sur l'ISO montée)

2. Sélectionnez "Graphical install"

3. Langue: Français

4. Mot de passe root: choisissez un mot de passe sécurisé

5. Partitionnement: Utiliser tout le disque avec LVM

6. Confirmez l'installation du chargeur de démarrage

Installation de Metasploitable

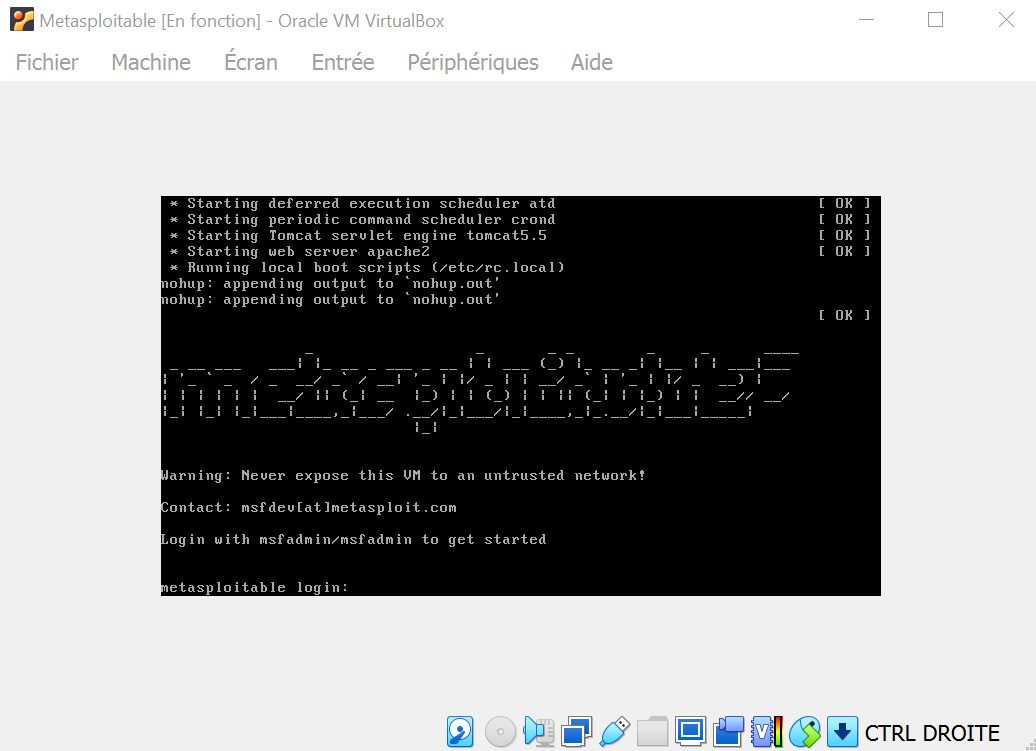

Attention

Metasploitable est délibérément vulnérable. Ne l'exposez jamais à Internet et gardez-le dans un réseau privé virtuel.

Utilité de Metasploitable

Metasploitable est une machine virtuelle Linux spécialement configurée avec des vulnérabilités intentionnelles pour l'entraînement au pentesting. Elle permet de pratiquer :

- Les attaques sur des services réseau vulnérables (FTP, SSH, SMB)

- L'exploitation des failles web (OWASP Top 10)

- Les attaques par injection SQL et XSS

- L'élévation de privilèges sur Linux

- Les attaques contre les bases de données

Étape 2: Configuration

- Extraire le fichier ZIP

- Dans VirtualBox : Fichier > Importer un appareil virtuel

- Dans VMware : Fichier > Ouvrir une machine virtuelle

- Mémoire: 1024 MB suffisent

- Réseau: Mode "Réseau interne" ou "NAT Network"

Installation de Windows 7

Utilité de Windows 7 vulnérable

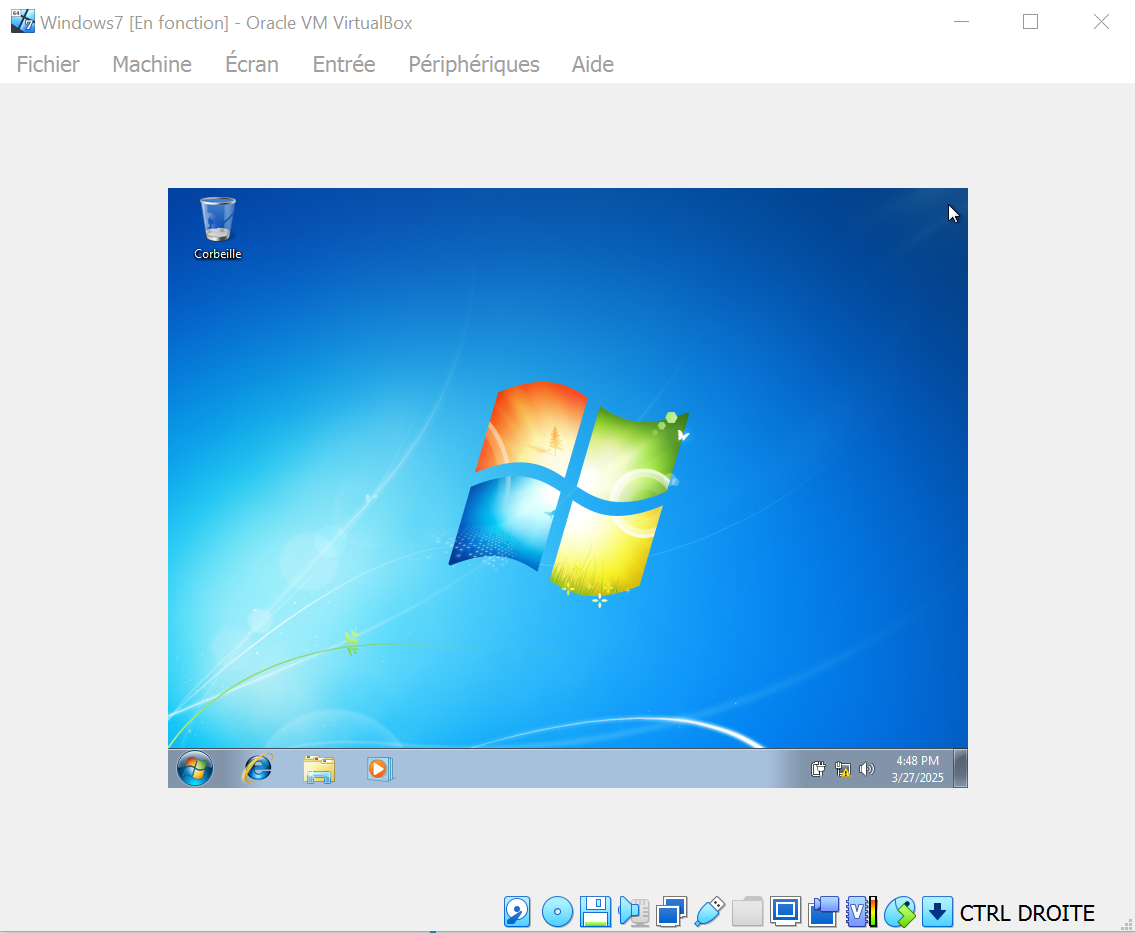

Cette machine Windows 7 spécialement configurée contient des vulnérabilités intentionnelles pour apprendre :

- L'exploitation de la faille EternalBlue (MS17-010) qui a été utilisée par WannaCry

- Les attaques contre les services SMB vulnérables

- L'exploitation des failles Windows locales

- Les attaques par pass-the-hash

- L'élévation de privilèges sur Windows

Elle servira de cible pour pratiquer les attaques spécifiques aux systèmes Windows.

Étape 1: Préparation

Pour des raisons de sécurité, nous utiliserons une version spécialement configurée :

- Téléchargez "Windows 7 SP1 Vulnerable" depuis notre serveur interne

- MD5:

a1b2c3d4e5f6...(vérifiez l'intégrité du fichier)

Étape 2: Création de la VM et montage de l'ISO

- Nouvelle machine > Windows 7 (64-bit)

- Mémoire: 2048 MB minimum

- Disque dur: 40GB (dynamiquement alloué)

- Accélération: Activer VT-x/AMD-V

- Dans VirtualBox :

- Allez dans "Paramètres" > "Stockage"

- Sélectionnez le contrôleur IDE/SATA vide

- Cliquez sur l'icône de CD puis "Choisir un fichier de disque"

- Sélectionnez l'ISO de Windows 7

- Dans VMware :

- Allez dans "VM Settings" > "CD/DVD (SATA)"

- Cochez "Connect at power on"

- Sélectionnez "Use ISO image file" et choisissez votre ISO

Résumé du Laboratoire

Installation complète

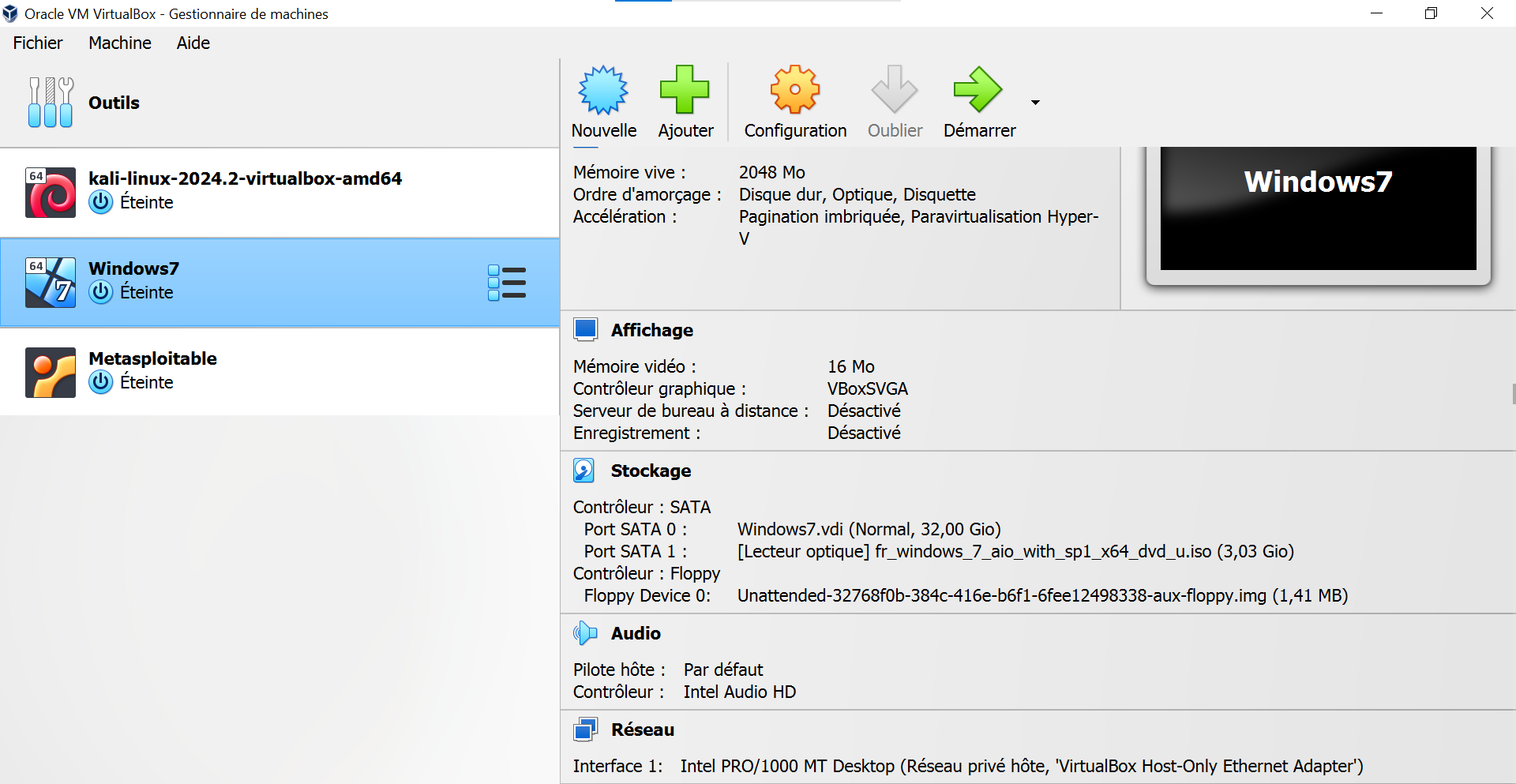

Félicitations ! Vous avez maintenant un environnement complet pour pratiquer le hacking éthique :

- VirtualBox/VMware - Correctement installé et configuré

- Kali Linux - Prêt à l'emploi avec tous ses outils

- Metasploitable - Machine vulnérable configurée

- Windows 7 - Cible Windows vulnérable installée

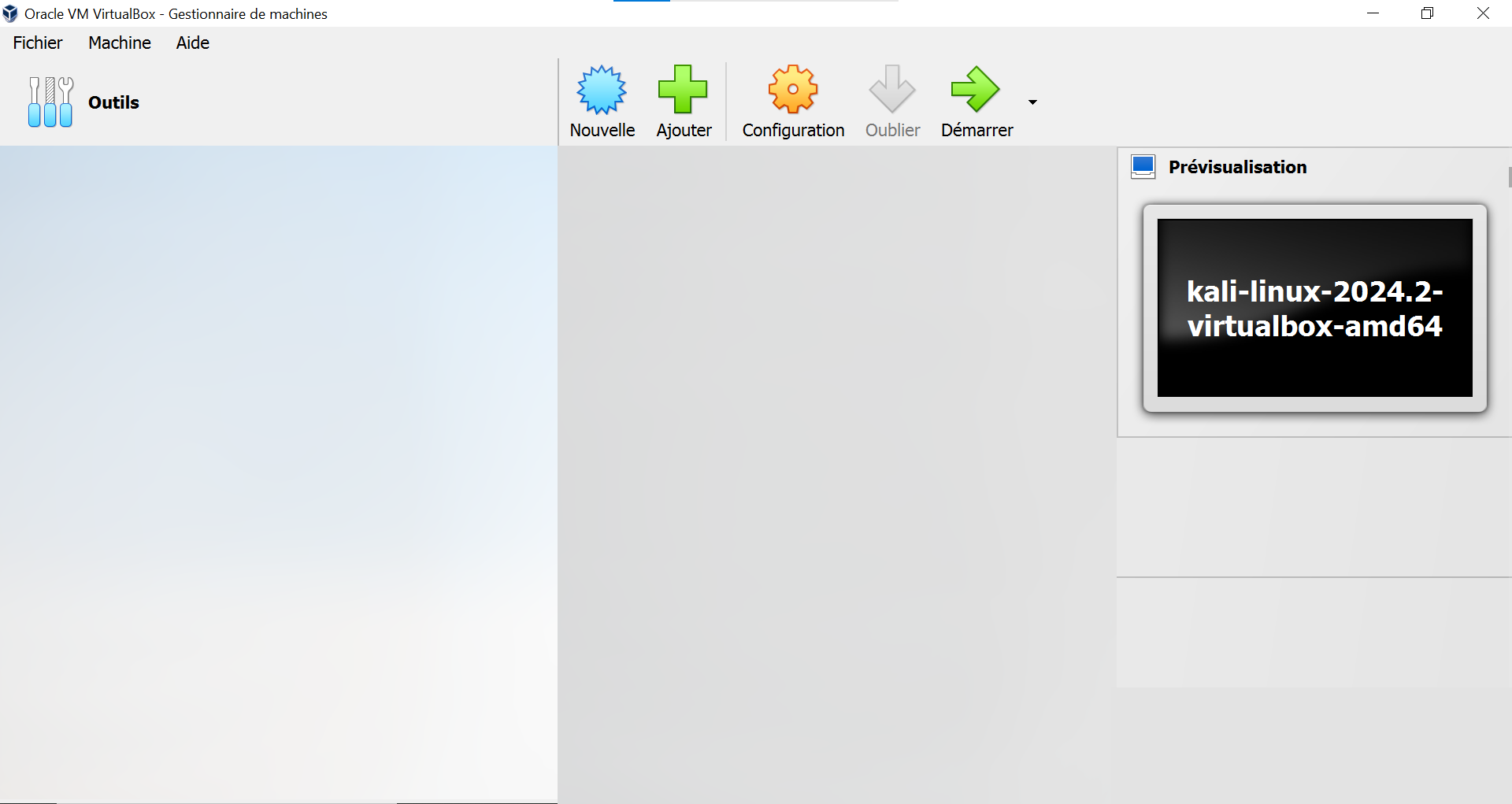

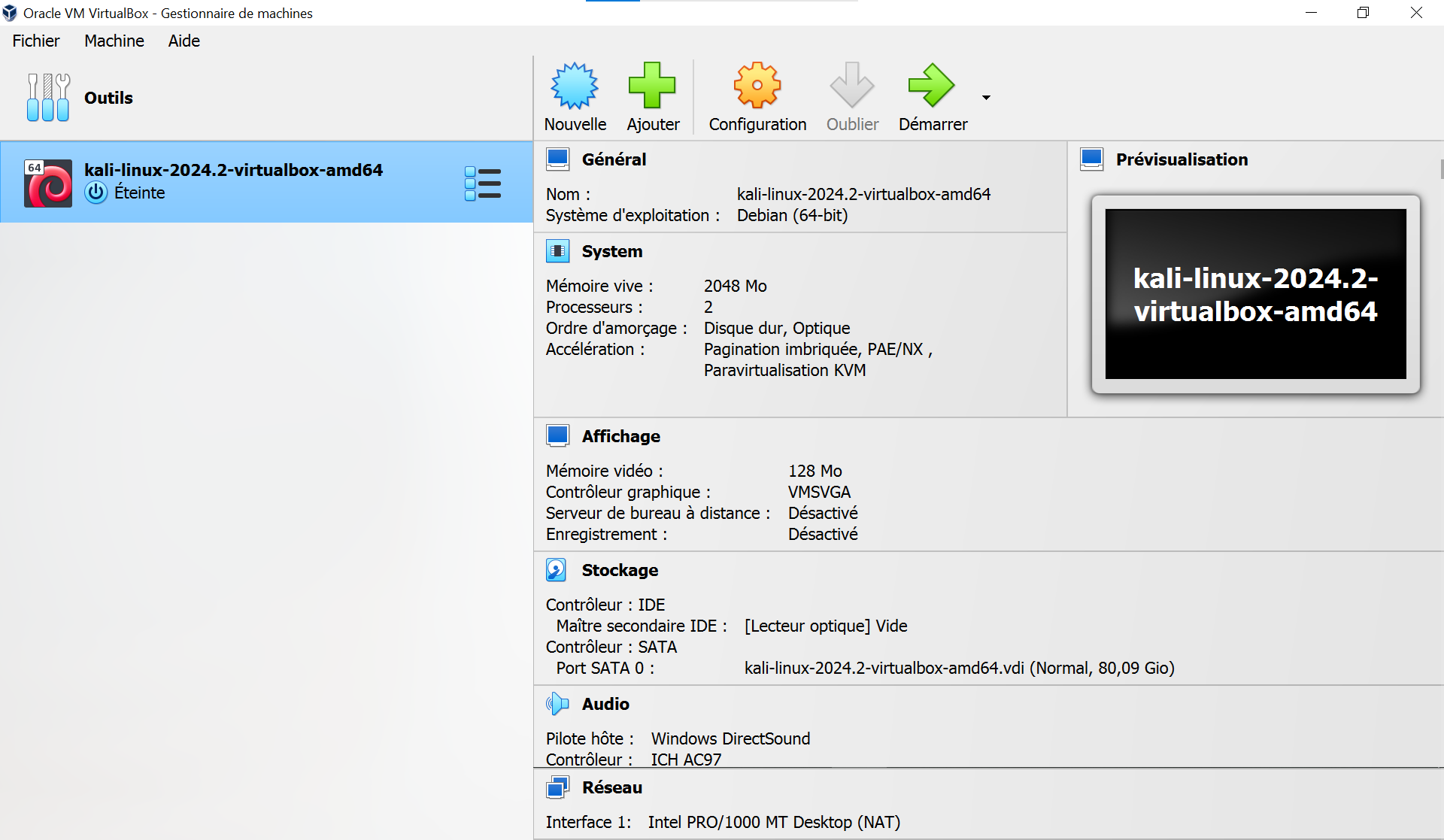

Voici à quoi devrait ressembler votre VirtualBox avec toutes les machines installées :

Prochaines étapes

Maintenant que votre lab est opérationnel, vous pouvez :

- Créer des snapshots de chaque machine pour pouvoir revenir à un état propre

- Configurer le réseau entre les machines selon vos besoins

- Commencer à explorer les vulnérabilités des machines cibles

- Pratiquer les techniques de pentesting en toute sécurité